Cyberbezpieczeństwo

dla firm z Gdańska i Gdyni

Cyberbezpieczeństwo dla firm to stałe działania techniczne, operacyjne i organizacyjne, które ograniczają ryzyko incydentów, przestojów oraz utraty danych. Pomagamy firmom z Gdańska i Gdyni wdrażać zabezpieczenia zgodne z wymaganiami NIS2/KSC, chronić środowiska Microsoft 365, porządkować backup, reagowanie na incydenty oraz procedury bezpieczeństwa. Audyt bezpieczeństwa IT może być pierwszym etapem współpracy, ale nie zastępuje bieżącej ochrony środowiska IT.

Cyberbezpieczeństwo jako element stałej obsługi IT

Bezpieczeństwo nie jako osobny projekt, ale jako stały element codziennego utrzymania środowiska IT.

W wielu firmach bezpieczeństwo IT jest traktowane reaktywnie - dopiero po incydencie, awarii lub utracie danych. W INPROX łączymy działania bezpieczeństwa z codziennym utrzymaniem środowiska IT, helpdeskiem, administracją, opieką nad infrastrukturą oraz obsługą Microsoft 365.

Dzięki temu bezpieczeństwo nie funkcjonuje jako osobny, oderwany projekt, ale jako stały element wsparcia IT: od zarządzania dostępami i urządzeniami, przez kopie zapasowe, po reagowanie na incydenty i porządkowanie procedur.

Sprawdź, jak wygląda stała obsługa informatyczna firm.

Kiedy wybrać stałe cyberbezpieczeństwo?

Stałe cyberbezpieczeństwo warto wybrać, gdy firma potrzebuje bieżącej ochrony, a nie tylko jednorazowego raportu. To właściwy kierunek, jeżeli chcesz ograniczyć ryzyko ransomware, uporządkować Microsoft 365, wdrożyć wymagania NIS2/KSC, przygotować procedury reagowania na incydenty albo zapewnić regularny nadzór nad środowiskiem IT.

- masz rosnące ryzyko phishingu, ransomware lub przejęcia kont,

- brakuje spójnego backupu, MFA, kontroli dostępu lub procedur incydentowych,

- firma musi przygotować się do NIS2/KSC lub ISO 27001,

- potrzebujesz stałego wsparcia IT, które obejmuje także bezpieczeństwo.

W czym pomagamy firmom

Zakres wsparcia obejmuje diagnozę początkową, przygotowanie organizacyjne i wdrożenia techniczne.

Diagnoza początkowa i plan zgodności NIS2/KSC

Na początku współpracy określamy aktualny poziom zabezpieczeń, najważniejsze ryzyka oraz obszary wymagające uporządkowania pod kątem NIS2/KSC. Jeżeli potrzebna jest pełna analiza techniczna lub formalna, kierujemy klienta do osobnej usługi audytu bezpieczeństwa IT. Na tej podstawie można zaplanować dalsze działania: polityki bezpieczeństwa, backup, kontrolę dostępu, MFA, reagowanie na incydenty i szkolenia pracowników.

Przygotowanie do NIS2

Pomagamy uporządkować obszary związane z analizą ryzyka, incydentami, politykami bezpieczeństwa, rolami i odpowiedzialnością, ciągłością działania oraz praktykami operacyjnymi.

Przygotowanie do ISO 27001

Wspieramy uporządkowanie polityk i procedur bezpieczeństwa informacji, zakresu odpowiedzialności, oceny ryzyka oraz dokumentacji potrzebnej do wdrożenia i utrzymania systemu zarządzania bezpieczeństwem informacji.

Ochrona przed ransomware

Wzmacniamy backup, segmentację, zabezpieczenia endpointów, dostęp uprzywilejowany oraz procedury odtworzeniowe po incydencie.

Backup i ciągłość działania

Projektujemy i porządkujemy kopie zapasowe, scenariusze awaryjne, procedury odtwarzania oraz zasady minimalizacji przestojów.

Bezpieczeństwo Microsoft 365

Konfigurujemy MFA, polityki dostępu warunkowego, ochronę poczty, uprawnienia, zasady bezpieczeństwa danych i dobrą praktykę administracyjną w środowisku Microsoft 365.

Wsparcie doradcze i vCISO

Wspieramy zarząd i osoby odpowiedzialne za IT w planowaniu działań bezpieczeństwa, priorytetyzacji ryzyk, wyborze zabezpieczeń i organizacji współpracy z dostawcami.

Czy zacząć od audytu, czy od stałego cyberbezpieczeństwa?

Jeżeli firma nie zna aktualnego poziomu zabezpieczeń, dobrym pierwszym krokiem jest audyt bezpieczeństwa IT jako etap diagnozy. Jeżeli najważniejszym problemem są bieżące ryzyka - ransomware, brak MFA, niepewny backup, incydenty, Microsoft 365 lub przygotowanie do NIS2/KSC - właściwym kierunkiem jest stałe cyberbezpieczeństwo. W praktyce często zaczynamy od diagnozy, a następnie przechodzimy do wdrożeń i utrzymania zabezpieczeń.

Jak wygląda współpraca

Pracujemy etapowo: od diagnozy początkowej po wdrożenie zabezpieczeń, procedur i stałe utrzymanie cyberbezpieczeństwa.

- Diagnoza początkowa - określenie obecnych zabezpieczeń, ryzyk i priorytetów.

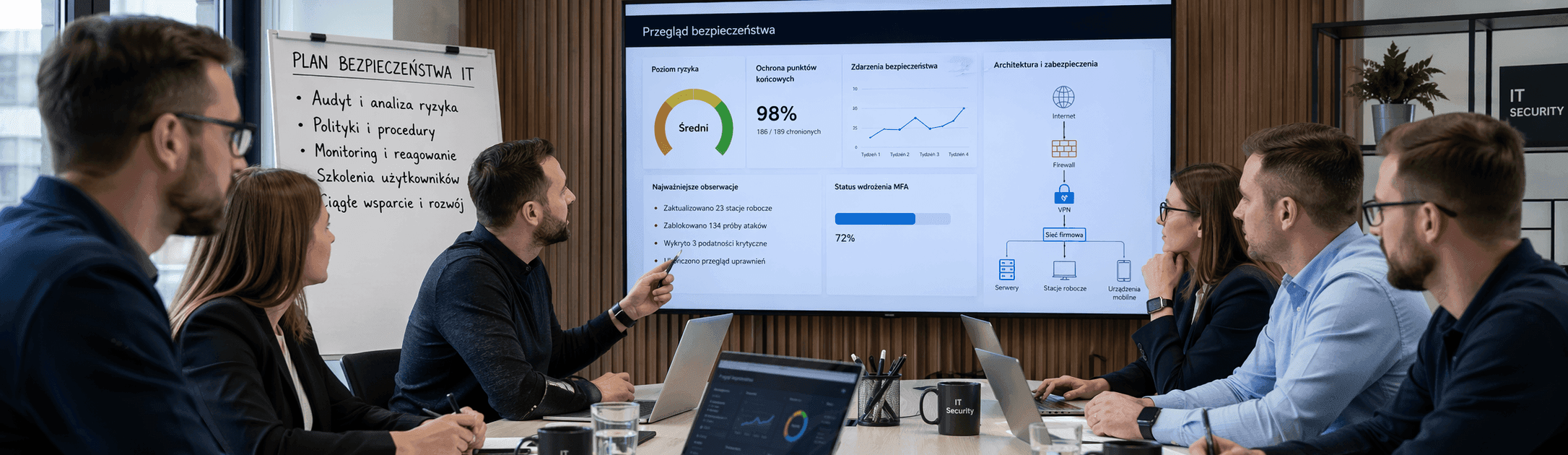

- Plan zabezpieczeń - dobór działań technicznych, organizacyjnych i proceduralnych pod NIS2/KSC, ransomware, backup i Microsoft 365.

- Wdrożenie - konfiguracja MFA, backupu, kontroli dostępu, procedur, monitoringu i zabezpieczeń endpointów.

- Utrzymanie - bieżące wsparcie, okresowe przeglądy, reagowanie na incydenty i rozwój zabezpieczeń.

- Edukacja i testy - szkolenia, testy phishingowe, przeglądy uprawnień i doskonalenie procedur.

Najczęstsze problemy, które porządkujemy

Najczęściej zaczynamy od uporządkowania obszarów o największym wpływie na ryzyko i ciągłość działania.

- brak spójnych zasad backupu i testów odtwarzania,

- zbyt szerokie uprawnienia użytkowników i administratorów,

- brak MFA lub niepełna ochrona kont Microsoft 365,

- brak procedury obsługi incydentów,

- niewystarczająca segmentacja sieci i zabezpieczeń endpointów,

- niska świadomość użytkowników wobec phishingu i socjotechniki,

- nieuporządkowane odpowiedzialności w obszarze bezpieczeństwa IT.

Wdrożenie NIS2/KSC dla firm z Gdańska i Gdyni

Wspieramy przełożenie wymagań regulacyjnych na realne działania operacyjne w firmie.

Pomagamy firmom przygotować środowisko IT, procedury i dokumentację do wymagań wynikających z dyrektywy NIS2 oraz ustawy o Krajowym Systemie Cyberbezpieczeństwa. W praktyce oznacza to uporządkowanie zarządzania ryzykiem, kontroli dostępu, kopii zapasowych, reagowania na incydenty, bezpieczeństwa Microsoft 365, świadomości pracowników oraz zasad ciągłości działania.

Zakres prac dopasowujemy do skali organizacji i poziomu ryzyka. Dla części firm pierwszym krokiem będzie audyt NIS2/KSC i identyfikacja luk, a dla innych - wdrożenie konkretnych zabezpieczeń technicznych, operacyjnych i organizacyjnych.

W ramach wsparcia NIS2/KSC pomagamy w obszarach:

- identyfikacja ryzyk i luk w zabezpieczeniach,

- polityki i procedury cyberbezpieczeństwa,

- kontrola dostępu, MFA i bezpieczeństwo Microsoft 365,

- backup, ciągłość działania i ochrona przed ransomware,

- reagowanie na incydenty oraz przygotowanie organizacji do audytu.

Jeżeli nie wiesz, od czego zacząć, pierwszym krokiem zwykle jest audyt NIS2/KSC i ocena zabezpieczeń.

Uporządkowanie ryzyka, incydentów i ciągłości działania w praktyce operacyjnej.

ISO 27001 w praktyce współpracy

Certyfikacja to dla nas nie hasło marketingowe, tylko stały standard pracy z bezpieczeństwem informacji.

Certyfikowany standard pracy z bezpieczeństwem informacji utrzymywany od lat.

INPROX posiada certyfikat ISO 27001 od kilku lat i utrzymuje procesowe podejście do bezpieczeństwa informacji w codziennej pracy operacyjnej. Dzięki temu wspieramy firmy nie tylko w doborze zabezpieczeń technicznych, ale także w uporządkowaniu odpowiedzialności, procedur i dokumentacji.

W praktyce oznacza to spójne podejście do obszarów takich jak kontrola dostępu, zarządzanie incydentami, ochrona danych, ciągłość działania oraz okresowe przeglądy ryzyk i działań zabezpieczających.

Jeżeli chcesz zacząć od diagnozy stanu obecnego, dobrym pierwszym krokiem jest audyt bezpieczeństwa IT jako etap diagnozy.

Dlaczego INPROX

Łączymy kompetencje operacyjne i bezpieczeństwo IT w modelu długofalowego wsparcia.

- Łączymy cyberbezpieczeństwo z codzienną obsługą IT i realiami pracy firm.

- Obsługujemy organizacje z Gdańska, Gdyni, Sopotu i regionu.

- Pracujemy z infrastrukturą, sieciami, stacjami roboczymi, serwerami i Microsoft 365.

- Działamy w modelu długofalowym - od audytu po wdrożenie i dalsze utrzymanie.

- INPROX posiada certyfikat ISO 27001, co wzmacnia wiarygodność procesową firmy.

- Wspieramy zarówno działania techniczne, jak i organizacyjne: procedury, role oraz odpowiedzialność za bezpieczeństwo.

Najczęściej zadawane pytania

Odpowiedzi na pytania, które najczęściej pojawiają się przy planowaniu działań bezpieczeństwa.

Czy cyberbezpieczeństwo można połączyć ze stałą obsługą IT?

Tak. W praktyce to najskuteczniejszy model dla wielu firm, ponieważ bezpieczeństwo nie działa wtedy obok IT, tylko jest elementem codziennego utrzymania środowiska, użytkowników i systemów.

Czy każda firma potrzebuje audytu bezpieczeństwa IT?

Nie każda w tej samej skali, ale w większości firm audyt jest najlepszym sposobem na ustalenie priorytetów i ocenę, które obszary wymagają pilnych działań.

Od czego zacząć przygotowanie do NIS2?

Najczęściej od uporządkowania odpowiedzialności, oceny ryzyka, przeglądu zabezpieczeń technicznych oraz procedur związanych z incydentami i ciągłością działania.

Czy pomagacie firmom z Gdańska, Gdyni i Sopotu?

Tak. Obsługujemy firmy z Gdańska, Gdyni, Sopotu i okolic. Wspieramy zarówno organizacje, które potrzebują stałej obsługi cyberbezpieczeństwa, jak i firmy przygotowujące się do NIS2/KSC, ISO 27001, ochrony przed ransomware lub uporządkowania Microsoft 365.

Zacznij od uporządkowania bezpieczeństwa IT

Pierwszym krokiem może być konsultacja i wskazanie priorytetów działań.

Jeżeli chcesz sprawdzić aktualny poziom zabezpieczeń, przygotować firmę do wymagań regulacyjnych lub po prostu ograniczyć ryzyko przestoju i utraty danych, skontaktuj się z nami.